# セキュリティ監査

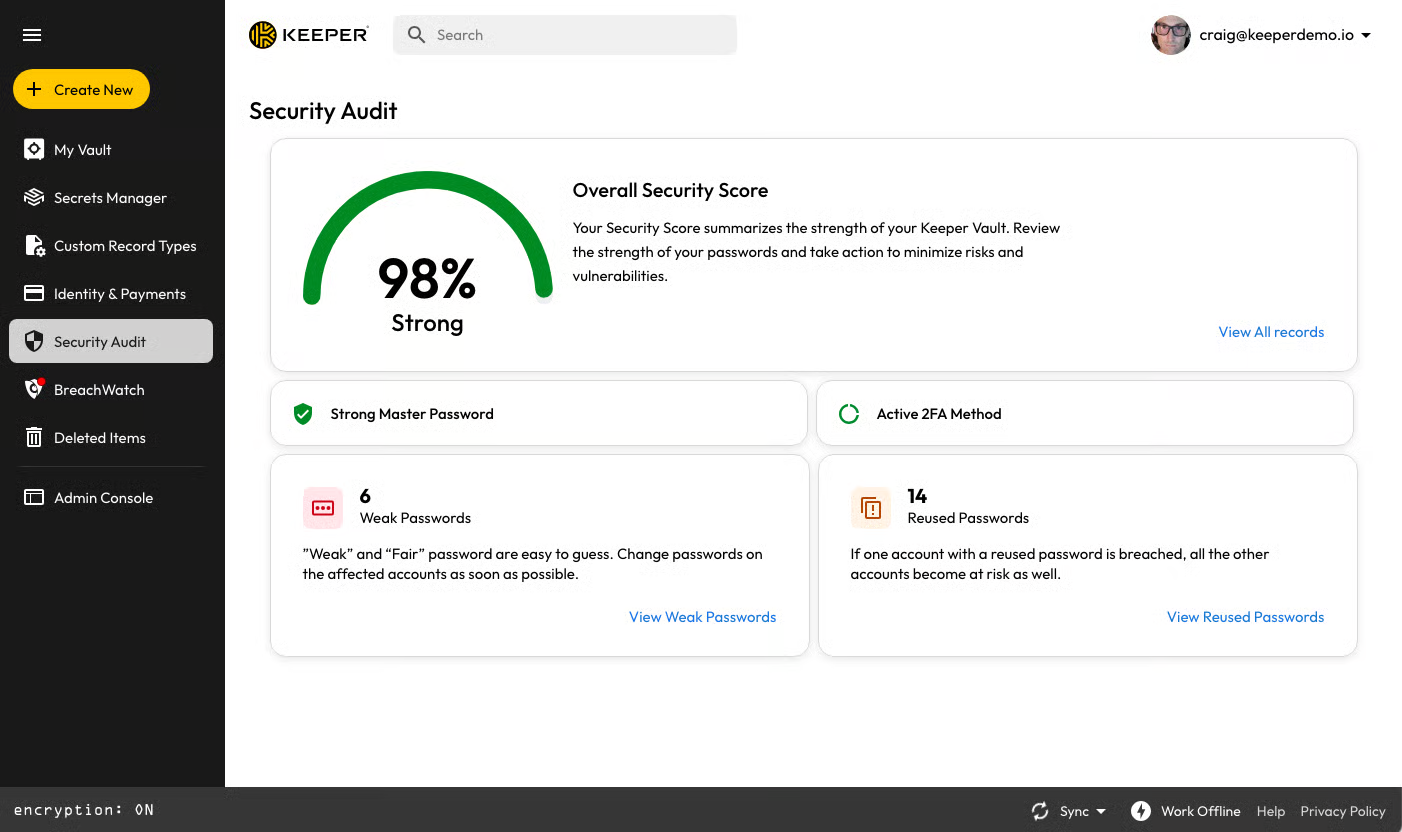

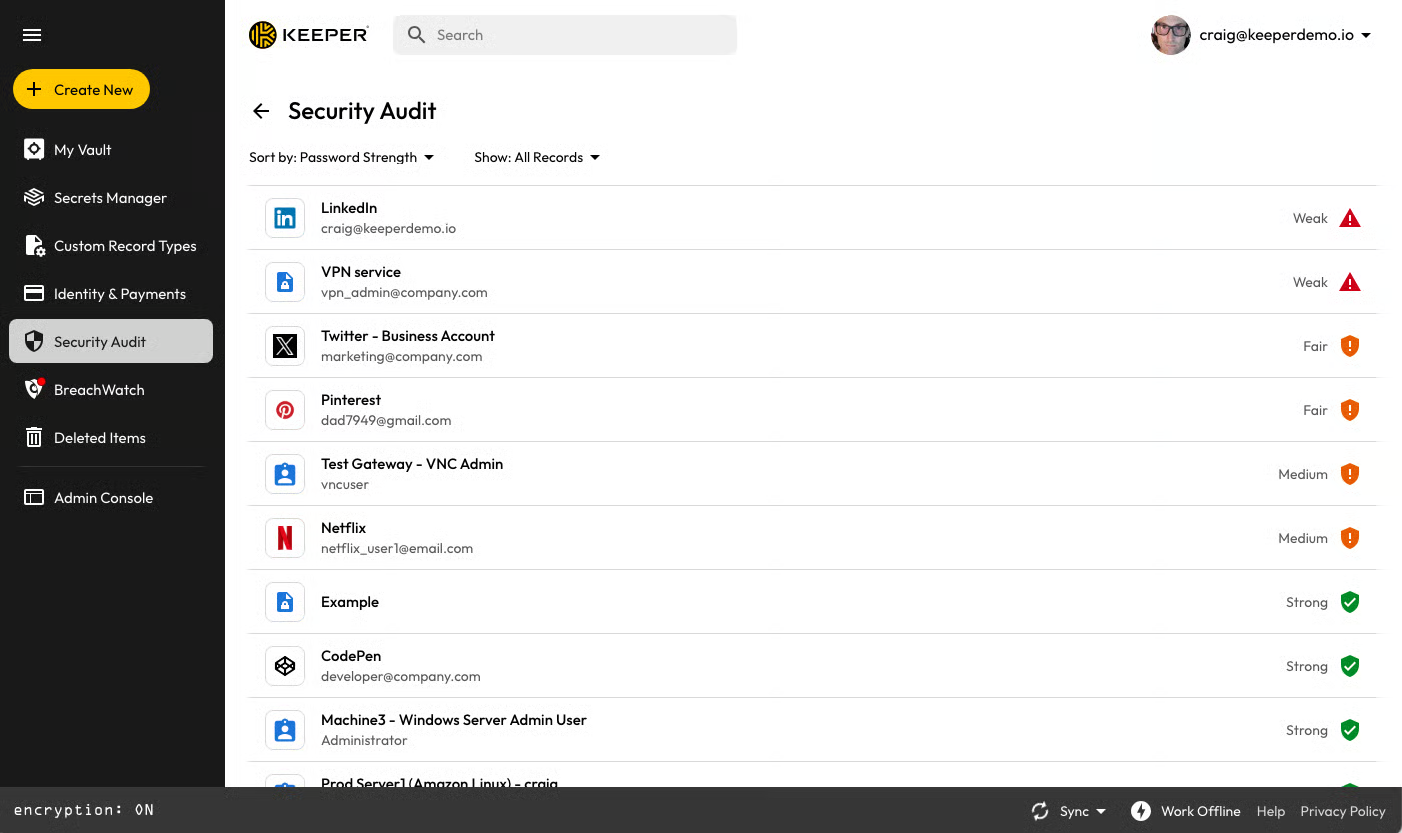

## エンドユーザーのセキュリティ監査

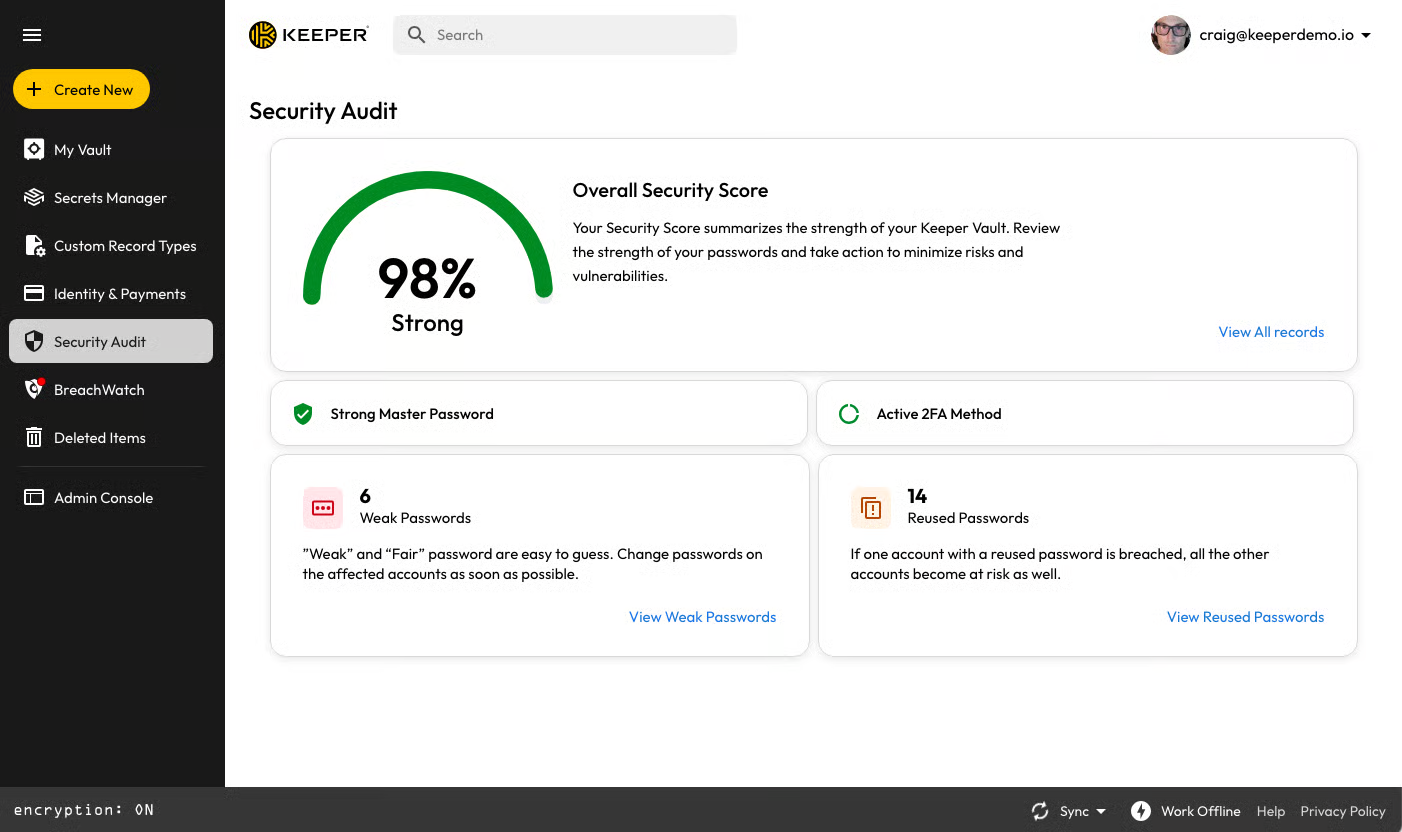

各エンドユーザーのボルトのセキュリティ監査画面には、パスワードの強度とパスワードの再利用 (使い回し) に関する情報が表示されます。 パスワードの強度と再利用の評価は、Keeperデスクトップアプリ、ウェブボルト、iOS、Androidデバイスのすべてのプラットフォームで、ユーザーがボルトで何らかの変更を加える度に実行されます。

Keeperのパスワード強度はパスワードの複雑さに基づいて計算され、以下の指標に従って0から100のスコアで評価されます。

弱い (40未満)\

やや弱い (40~59)\

普通 (60~79)\

強い (80以上)

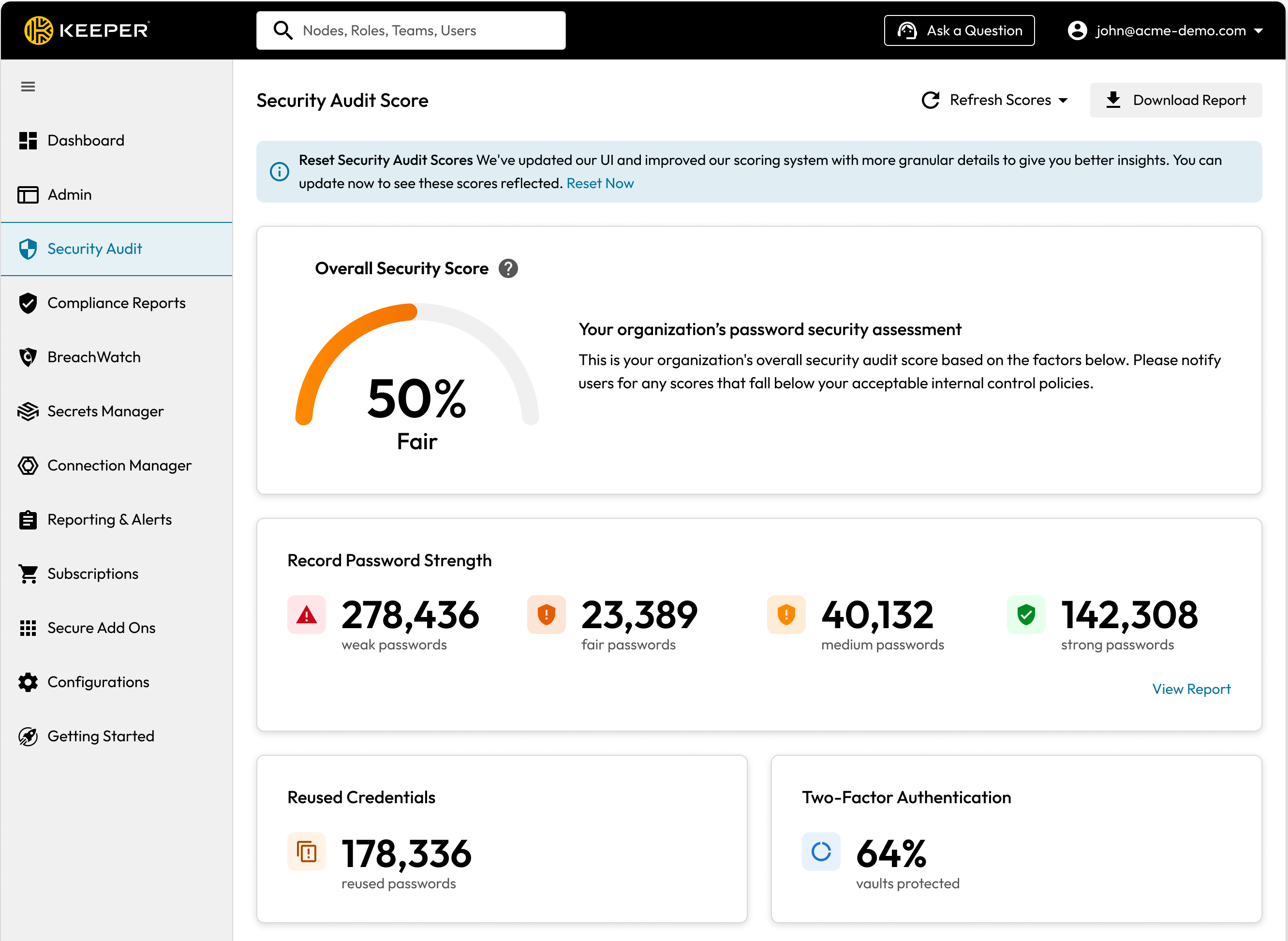

## 管理コンソールでのレポート

ゼロ知識を維持するために、各エンドユーザーのセキュリティ監査スコアをまとめて**組織の公開鍵で暗号化してから**Keeperクラウドに保存されます。

管理者が管理コンソールにログインすると、監査データは管理コンソールが開かれているデバイス上で復号化され、**「セキュリティ監査」**画面に集約されて表示されます。

## 管理コンソールでのレポート

ゼロ知識を維持するために、各エンドユーザーのセキュリティ監査スコアをまとめて**組織の公開鍵で暗号化してから**Keeperクラウドに保存されます。

管理者が管理コンソールにログインすると、監査データは管理コンソールが開かれているデバイス上で復号化され、**「セキュリティ監査」**画面に集約されて表示されます。

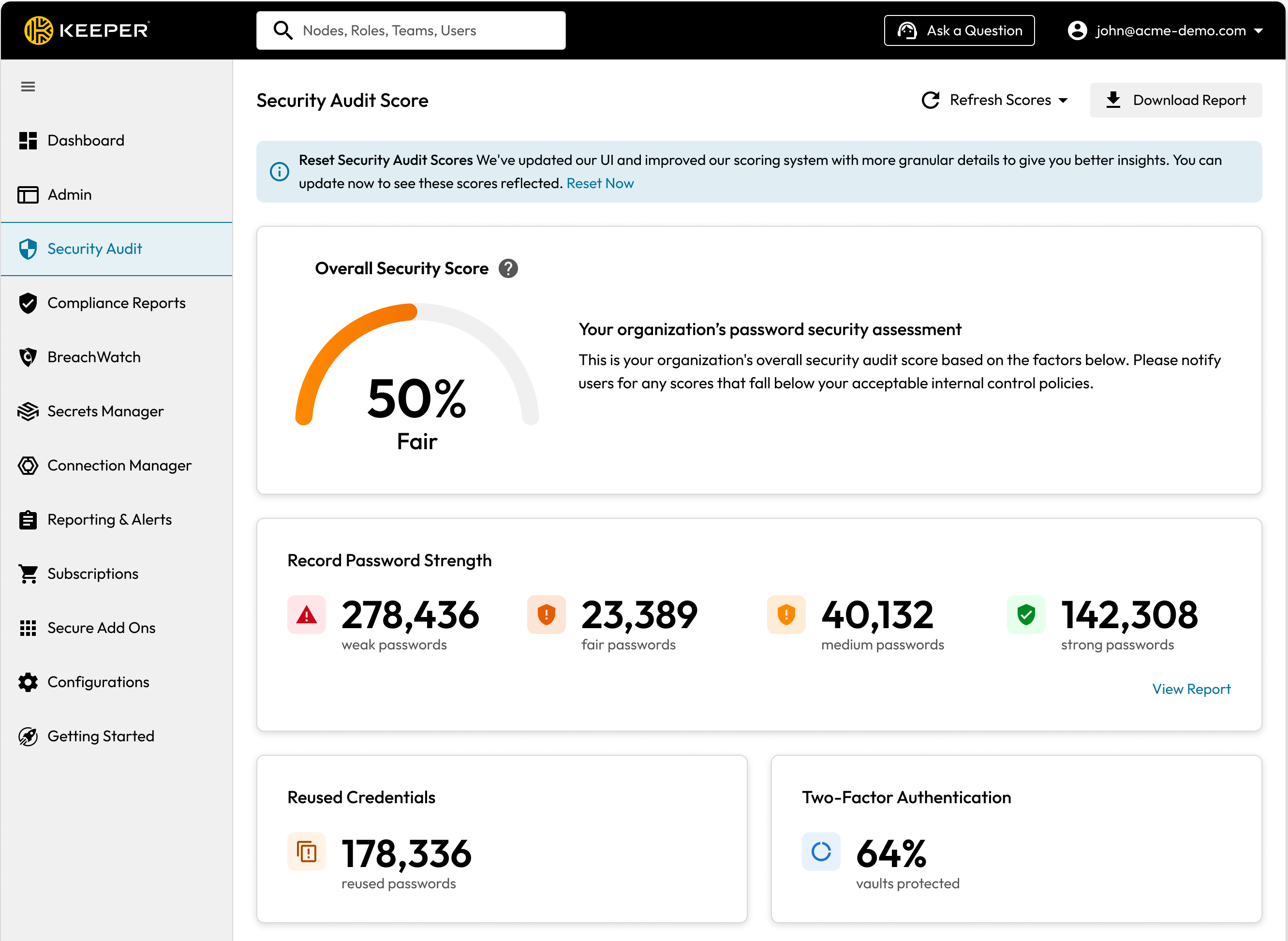

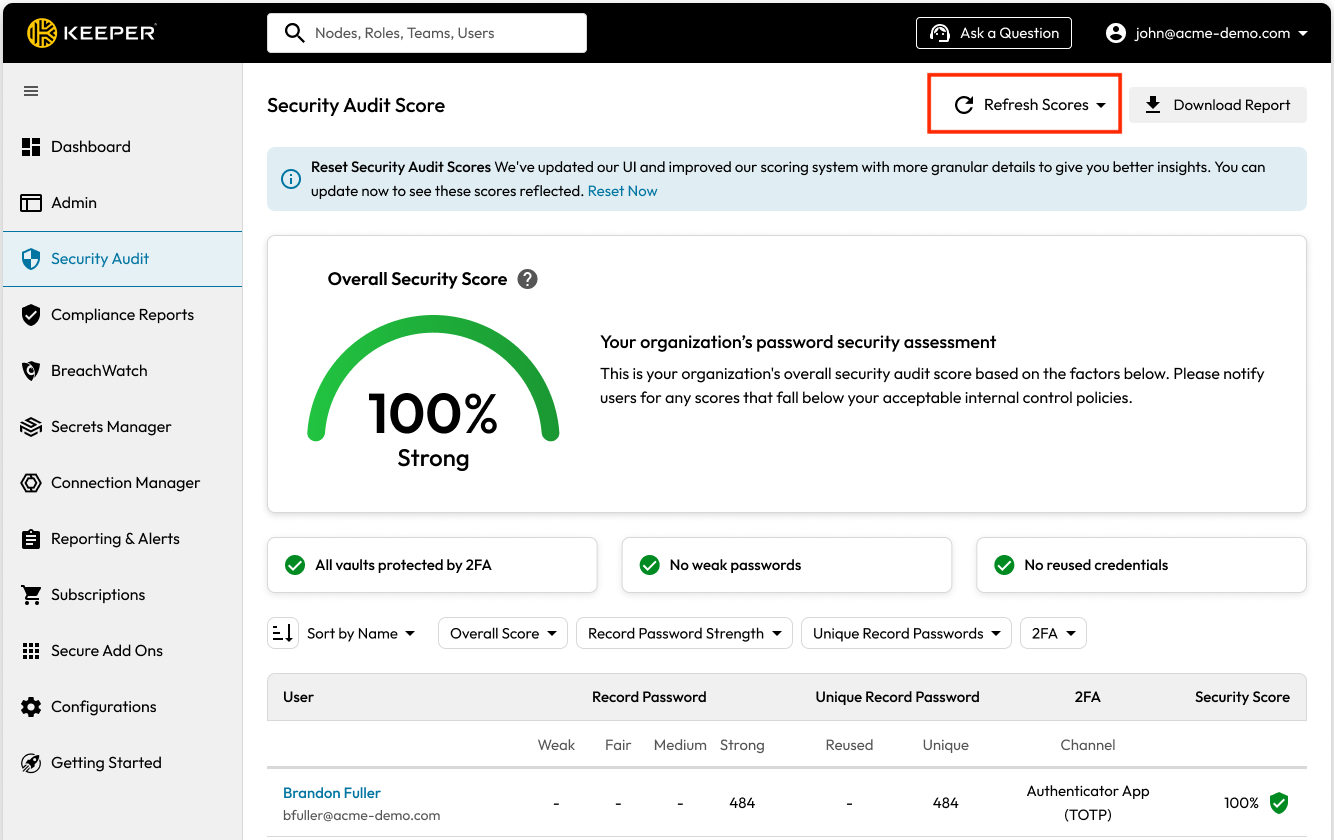

セキュリティ監査

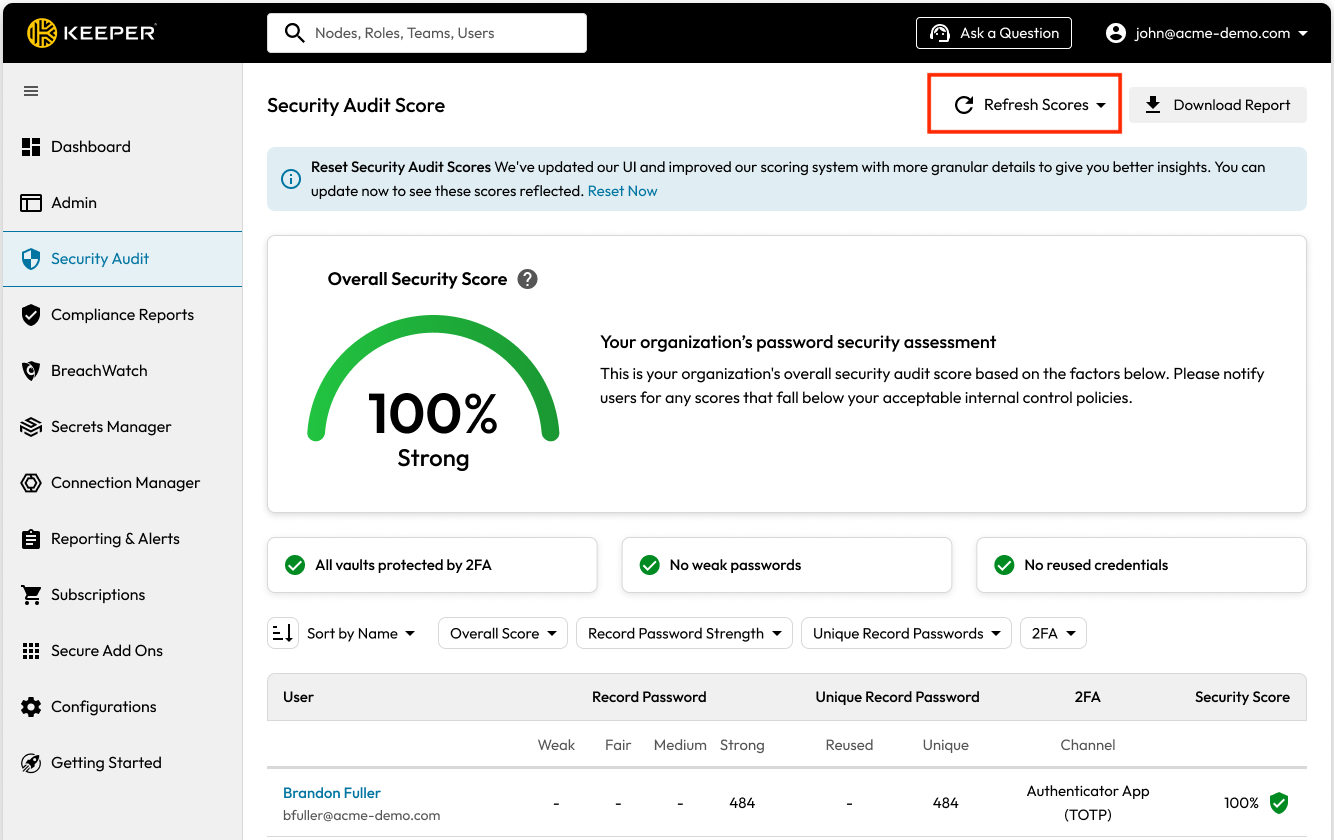

セキュリティ監査画面に表示される集計およびユーザー別のセキュリティスコア情報には、以下のような情報が含まれます。

* 全体のセキュリティスコア

* レコード内パスワードの強度

* ユニークなレコード内パスワード

* 二要素認証の適用状況

これらのスコアの算出方法の詳細については以下のページをご参照ください。

{% content-ref url="security-audit/sekyuritisukoano" %}

[sekyuritisukoano](https://docs.keeper.io/jp/enterprise-guide/security-audit/sekyuritisukoano)

{% endcontent-ref %}

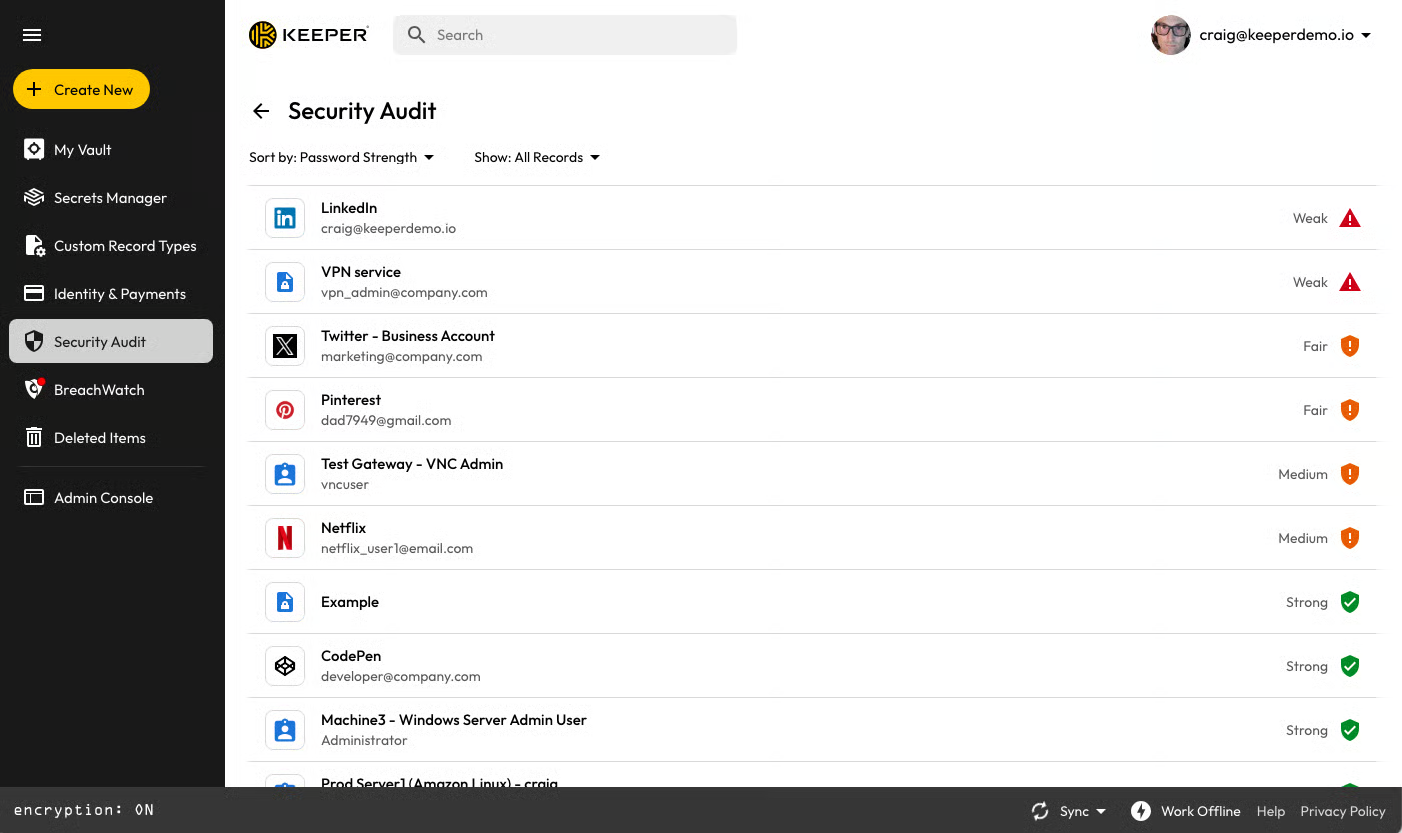

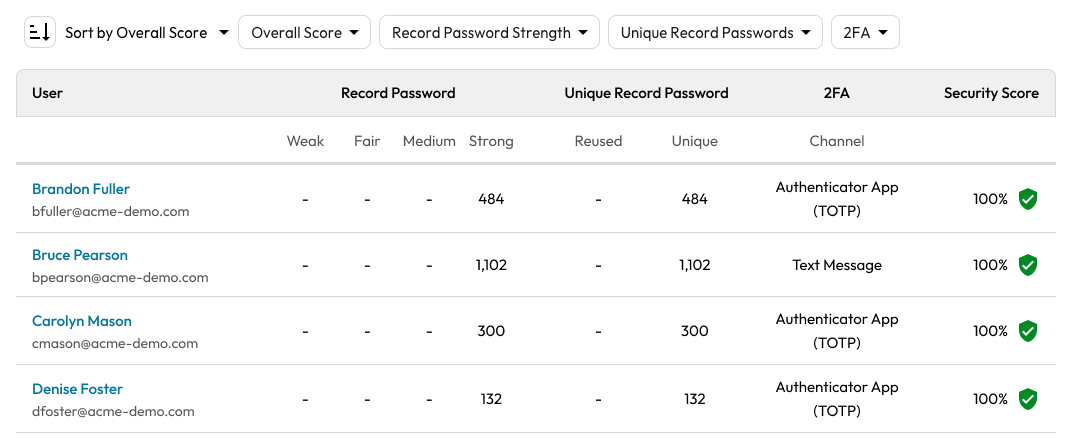

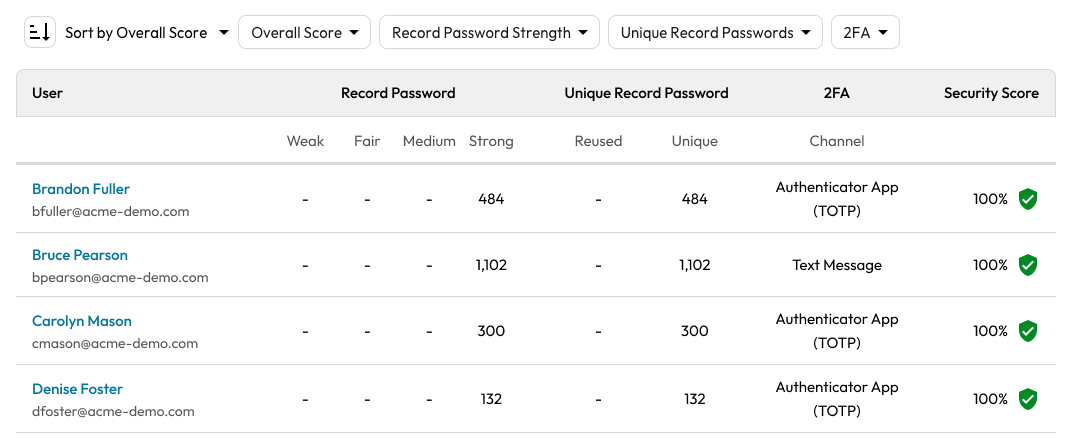

セキュリティ監査画面には、組織全体のすべてのユーザーのレコード内パスワードの強度、ユニークなレコード内パスワードの数、二要素認証の使用状況を示す表が含まれています。

ユーザー別詳細画面

デフォルトではユーザーの全体的なセキュリティ監査スコアに基づいて並べ替えられ、セキュリティ監査スコアが最も低いユーザーが最初に表示されます。この並べ替え順序を逆にしたり、ユーザー名、パスワードの強度、パスワードの使い回し、二要素認証方式に基づいて並べ替えたりすることもできます。

さらに、以下のフィールドでフィルタリングできます。

* **レコード内パスワードの強度**: 強い、普通、やや弱い、弱い

* **ユニークなレコード内パスワード**: 使い回しまたはユニーク

* **2FA**: テキストメッセージ、認証アプリ (TOTP)、スマートウォッチ (KeeperDNA)、セキュリティキー、RSA SecurID、Duo Security、2FAなし

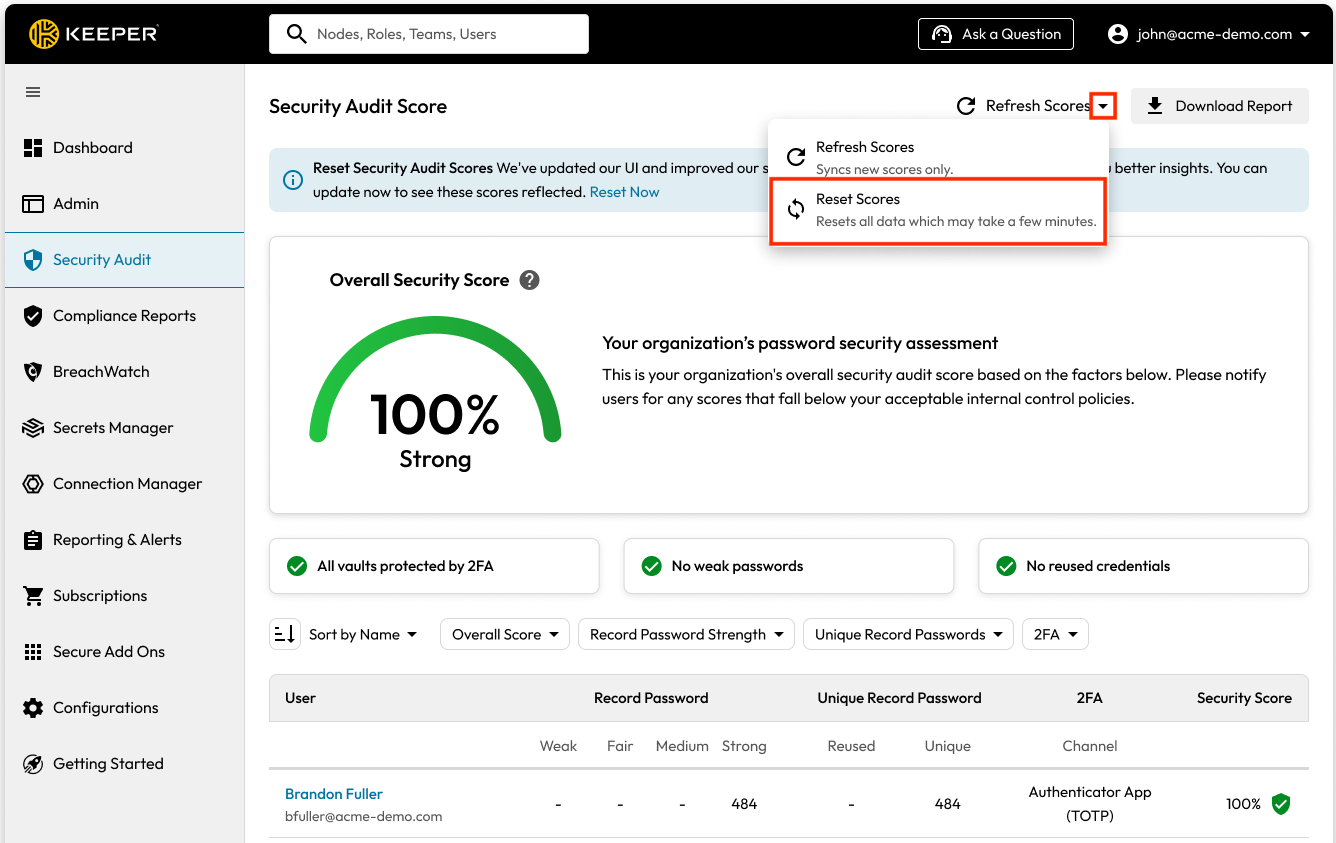

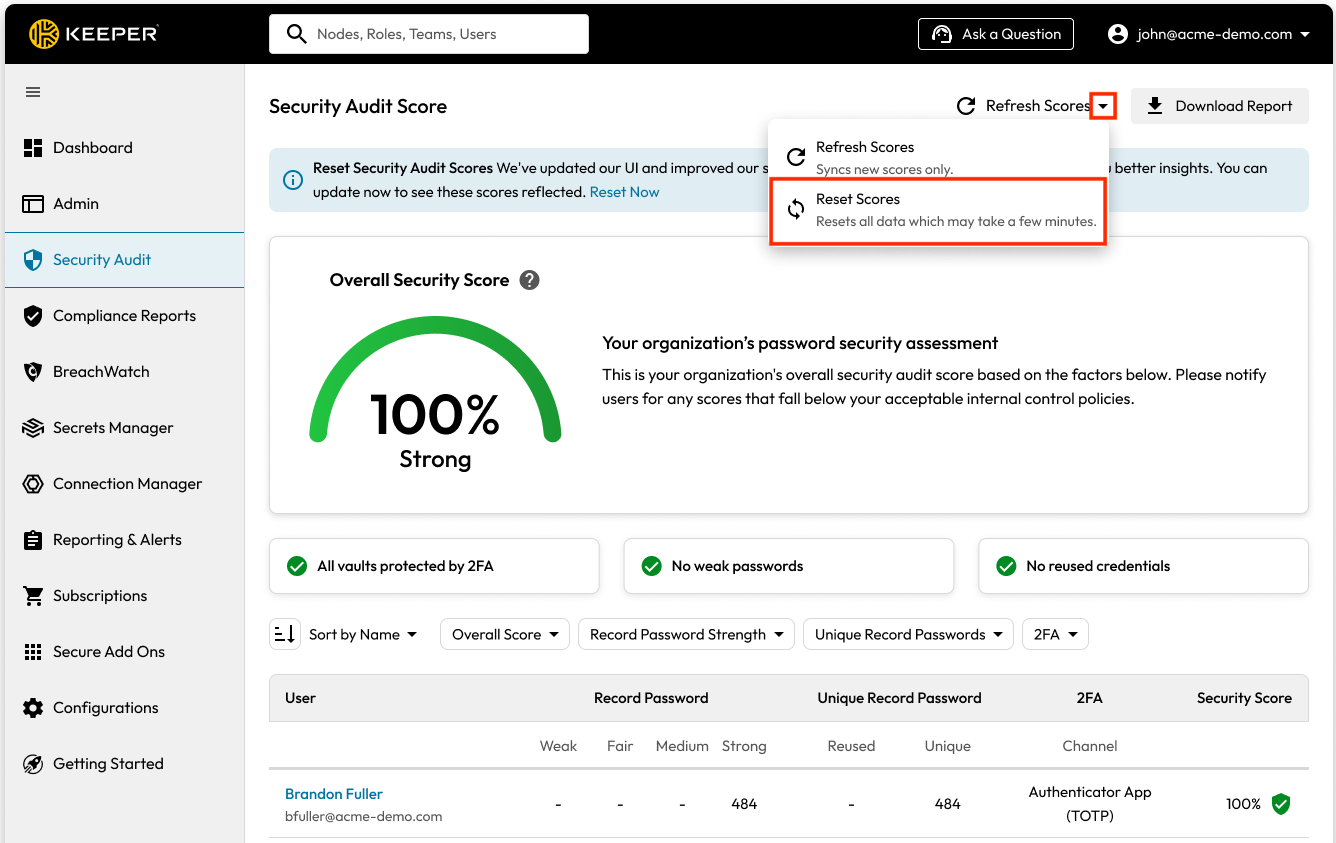

## セキュリティ監査スコアの更新

管理者はコンソールからログアウトしてログインし直さなくとも、セキュリティスコアを簡単に更新できます。ユーザー側でボルトにログインして最新のセキュリティスコアを管理コンソールに同期させるのを待つ必要はありません。ユーザーがボルトにログインした際に、管理者が **\[スコアの更新]** ボタンをクリックするだけで、最新のスコアを管理コンソールに同期できます。

エンタープライズスコアの更新

## セキュリティ監査スコアのリセット

スコアがユーザーのボルトと同期しなくなった場合、管理者によって簡単にセキュリティスコアをリセットできます。管理者はセキュリティ監査画面の **\[スコアのリセット]** ボタンを使用して組織全体のスコアをリセットすることも、特定のユーザーのスコアをリセットすることもできます。セキュリティ監査スコアをリセットできるのはルート管理者のみとなります。

セキュリティ監査画面の **\[スコアをリセット]** ボタンをクリックすると、組織全体のスコアがリセットされます。スコアがリセットされると、Keeperのゼロ知識アーキテクチャの制約により、スコアを管理コンソールに同期するには、ユーザーがボルトにログインする必要があります。

エンタープライズスコアのリセット

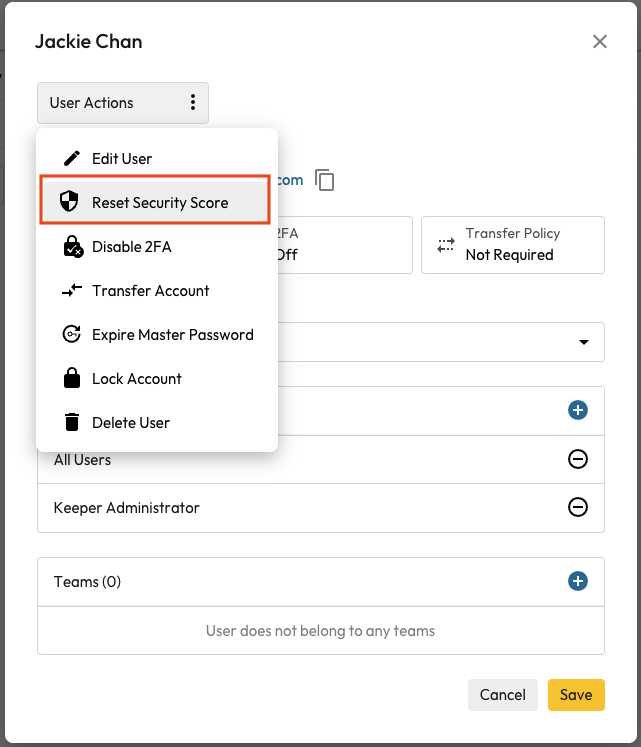

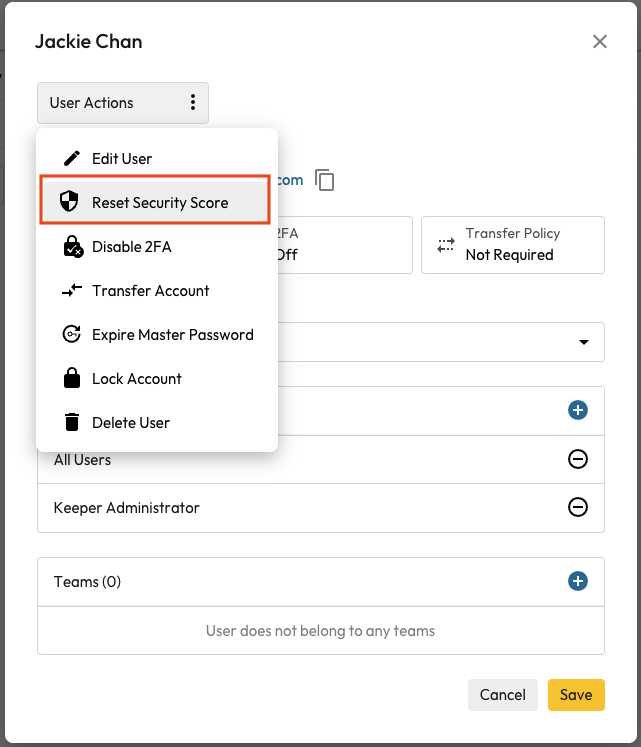

また、管理者がユーザーの詳細情報ウィンドウに移動し、**\[ユーザーアクション]**から**\[セキュリティスコアをリセット]** を選択して、個々のユーザーのセキュリティ監査スコアをリセットすることもできます。組織全体のスコアリセットを実行する場合と同様に、スコアがリセットされると、Keeper のゼロ知識アーキテクチャの制約により、スコアを管理コンソールに同期するには、ユーザーがボルトにログインする必要があります。

単一ユーザーのセキュリティスコアをリセット

## BreachWatch

セキュリティスコアに加えて、BreachWatchアドオンでエンドユーザーのパスワードをダークウェブでスキャンして結果を一覧表示することもできます。

高度なレポートとアラートモジュールで BreachWatchアラートを設定すると、ダークウェブでパスワードの流出が見つかった際にユーザーと管理者に警告が表示されます。

### コマンダーCLI

KeeperコマンダーCLIから監査データとイベントデータに直接アクセスできます。詳細については、[Keeperコマンダーのガイド](https://app.gitbook.com/s/PL6k1aGsLiFiiJ3Y7zCl/commander-cli/overview)および[レポート作成コマンドのページ](https://app.gitbook.com/s/PL6k1aGsLiFiiJ3Y7zCl/commander-cli/command-reference/reporting-commands)をご参照ください。